Malware vermomd als CAPTCHA-verificatie

Recent is er een nieuw soort malware (Lumma Stealer) waargenomen die zich voordoet als CAPTCHA-verificatie (met zo’n vinkje om te verifiëren dat je een mens bent) die niet werkt.

Doordat de gebruiker een foutmelding te zien krijgt lijkt het alsof de verificatie niet lukt, de gebruiker krijgt vervolgens instructies om dit te verhelpen. Door het uitvoeren van deze instructies wordt er malware uitgevoerd.

CAPTCHA-verificaties

CAPTCHA (wat staat voor Completely Automated Public Turing test to tell Computers and Humans Apart) is een verificatiemethode om spambots et cetera op webformulieren te voorkomen.

Door verschillende verificaties kunnen deze onderscheiden worden van echte gebruikers en zo gefilterd worden. Vroeger moest hiervoor een code worden ingevuld, tegenwoordig is het vereenvoudigd tot één vinkje:

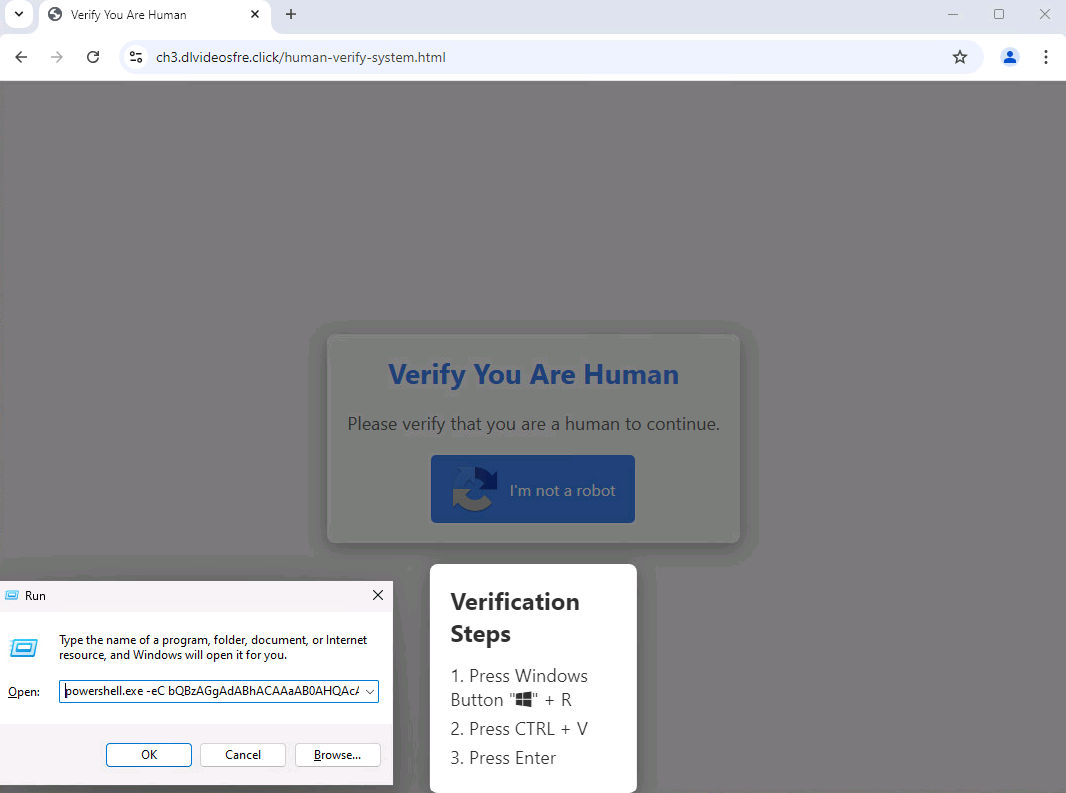

Misbruik

Kwaadwillende personen hebben dit proces nagemaakt en verspreiden nepsites waarop de gebruiker verleid wordt om op “I’m not a robot” te klikken.

Voordat ze hierop kunnen klikken moeten ze echter een aantal handelingen uitvoeren waarbij onwetende gebruikers worden geïnstrueerd om een kwaadaardig Powershell script uit te voeren.

LummaStealer

Dit Powershell script voert vervolgens de malware Lumma Stealer uit die onder andere op zoek gaat naar gevoelige data en bestanden, maar ook wachtwoorden, wachtwoord-databases en crypto-wallets.

Het is daarbij niet ondenkbaar dat andere criminelen dit proces gaan gebruiken om andere soorten malware zoals bijvoorbeeld ransomware uit te voeren.

Beperking van rechten of xDR

Er zijn een aantal best practices om je te wapenen tegen deze risico’s:

Maak gebruik van een Detection & Response (EDR/XDR/MDR) oplossing die dit soort aanvallen onderschept en kan signaleren

Beperk lokale Administrator-rechten

Maak gebruik van endpoint security/policies die uitvoeren van dit soort scripts onmogelijk maken

Meer weten of benieuwd hoe we jouw organisatie kunnen verbeteren?

Hier kunnen we je bij helpen! We kunnen een risico analyse doen om in kaart te brengen waar de grootste risico’s zitten. Ook met de resultaten van een simulatie kunnen we altijd helpen.

Meer weten? Neem contact met ons op!

Meer artikelen

- Wat een cyberaanval echt kost: verder dan de directe schadeAls organisaties nadenken over het risico van een cyberaanval, gaat de gedachte al snel naar de directe schade: […]

- CIFSwitch: een negentien jaar oude Linux-kwetsbaarheid die nu actie vraagtEen kwetsbaarheid die sinds 2007 in de Linux-kernel aanwezig is, maakt het mogelijk om volledige systeemrechten te verkrijgen […]

- YellowKey: een USB-stick waarmee BitLocker-versleuteling op Windows omzeild wordtBitLocker is de ingebouwde versleutelingsfunctie van Windows waarmee organisaties hun laptops en servers beschermen tegen onbevoegde toegang. De […]

- Nieuwe zero-day in Windows geeft aanvallers volledige systeemtoegang op volledig bijgewerkte systemenEr is een nieuwe zero-day kwetsbaarheid in Windows ontdekt waarvoor Microsoft nog geen patch heeft uitgebracht. De aanvalscode is publiek beschikbaar en werkt betrouwbaar op systemen met de meest recente Windows-updates. Organisaties kunnen zich hier op dit moment niet via een update tegen beschermen.

- Dirty Frag: een nieuwe Linux-kwetsbaarheid terwijl de vorige nog niet is gedichtWeken na Copy Fail is er opnieuw een ernstige kwetsbaarheid in Linux gepubliceerd. Dirty Frag werkt op een […]

Benieuwd hoe jouw organisatie scoort?

Doe de gratis zelfscan en ontdek waar de risico's zitten.