Malware vermomd als CAPTCHA-verificatie

Recent is er een nieuw soort malware (Lumma Stealer) waargenomen die zich voordoet als CAPTCHA-verificatie (met zo’n vinkje om te verifiëren dat je een mens bent) die niet werkt.

Doordat de gebruiker een foutmelding te zien krijgt lijkt het alsof de verificatie niet lukt, de gebruiker krijgt vervolgens instructies om dit te verhelpen. Door het uitvoeren van deze instructies wordt er malware uitgevoerd.

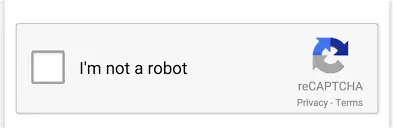

CAPTCHA-verificaties

CAPTCHA (wat staat voor Completely Automated Public Turing test to tell Computers and Humans Apart) is een verificatiemethode om spambots et cetera op webformulieren te voorkomen.

Door verschillende verificaties kunnen deze onderscheiden worden van echte gebruikers en zo gefilterd worden. Vroeger moest hiervoor een code worden ingevuld, tegenwoordig is het vereenvoudigd tot één vinkje:

Misbruik

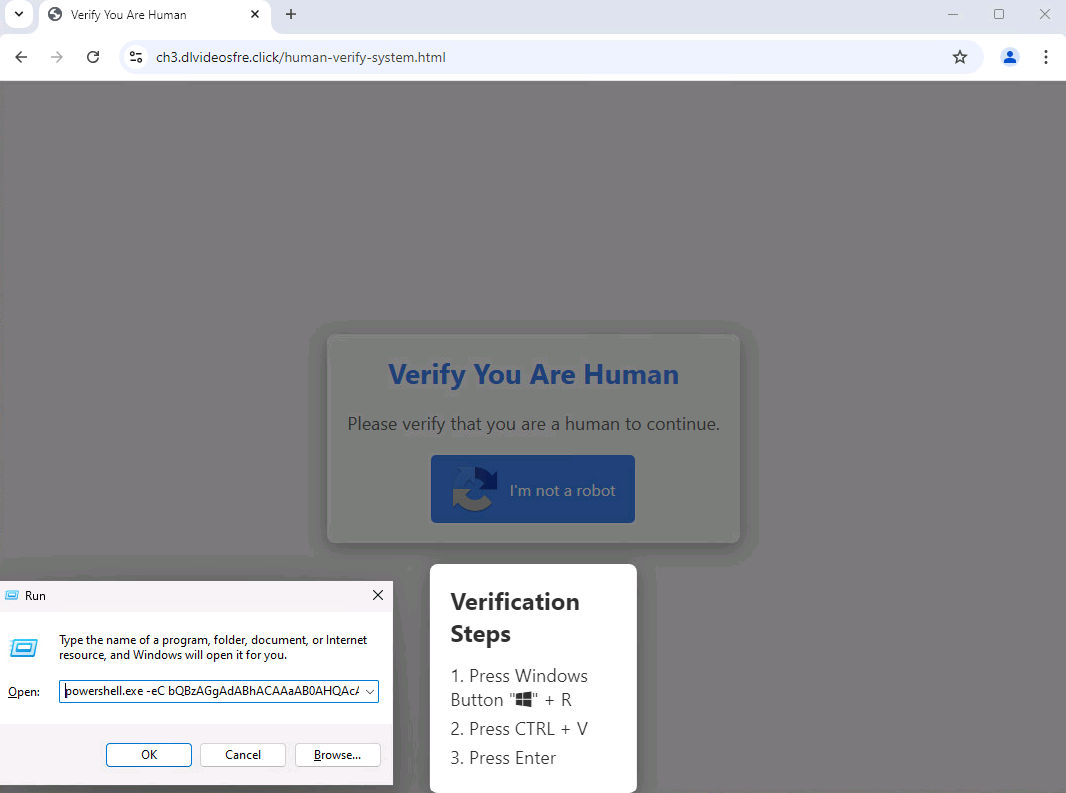

Kwaadwillende personen hebben dit proces nagemaakt en verspreiden nepsites waarop de gebruiker verleid wordt om op “I’m not a robot” te klikken.

Voordat ze hierop kunnen klikken moeten ze echter een aantal handelingen uitvoeren waarbij onwetende gebruikers worden geïnstrueerd om een kwaadaardig Powershell script uit te voeren.

LummaStealer

Dit Powershell script voert vervolgens de malware Lumma Stealer uit die onder andere op zoek gaat naar gevoelige data en bestanden, maar ook wachtwoorden, wachtwoord-databases en crypto-wallets.

Het is daarbij niet ondenkbaar dat andere criminelen dit proces gaan gebruiken om andere soorten malware zoals bijvoorbeeld ransomware uit te voeren.

Beperking van rechten of xDR

Er zijn een aantal best practices om je te wapenen tegen deze risico’s:

Maak gebruik van een Detection & Response (EDR/XDR/MDR) oplossing die dit soort aanvallen onderschept en kan signaleren

Beperk lokale Administrator-rechten

Maak gebruik van endpoint security/policies die uitvoeren van dit soort scripts onmogelijk maken

Meer weten of benieuwd hoe we jouw organisatie kunnen verbeteren?

Hier kunnen we je bij helpen! We kunnen een risico analyse doen om in kaart te brengen waar de grootste risico’s zitten. Ook met de resultaten van een simulatie kunnen we altijd helpen.

Meer weten? Neem contact met ons op!

Meer artikelen

- Cyberbeveiligingswet en WWKE aangenomen door Tweede Kamer: wat betekent dit voor jouw organisatie?Het is zover. Gisteren, 15 april 2026, heeft de Tweede Kamer ingestemd met twee wetsvoorstellen die al lange […]

- Kwaadaardige code die je niet kunt zien: hoe aanvallers Unicode misbruiken in open source repositoriesUnicode is de wereldwijde standaard voor het weergeven van tekst in vrijwel elke taal, elk schrift en elk […]

- OAuth-misbruik: hoe aanvallers vertrouwde inlogpagina’s als wapen gebruikenMicrosoft waarschuwde begin maart voor een phishingtechniek waarbij aanvallers misbruik maken van OAuth, het inlogprotocol dat vrijwel elke […]

- Ransomware jaarbeeld 2025: minder meldingen, maar het risico blijftHet NCSC publiceerde het Ransomware Jaarbeeld 2025. De belangrijkste boodschap is duidelijk: het aantal gemelde ransomware-incidenten lijkt te […]

- Autonome AI‑agents op je systemen: een stille maar reële bedreigingAutonome AI‑agents zijn tools die zelfstandig taken uitvoeren op een computer of server. Ze helpen met automatisering van […]